A przecież łatwo można było uniknąć konieczności odprawiania tego nudnawego egzorcyzmu. W artykule przedstawiamy proste sposoby, dzięki którym zapobiegniesz doprowadzeniu peceta do stanu przedzawałowego. Dodatkowo na płycie zamieszczamy specjalnie wyselekcjonowane programy, które ochronią twój system i usprawnią jego działanie.

Programy: Balast za burtę!

Świeżo po instalacji Windows działa szybko i stabilnie. Jest tylko jedno “ale” – w tym stanie system niewiele potrafi. O ile nadaje się do przeglądania stron internetowych i sprawdzania poczty, to do obróbki zdjęć czy filmów będziemy potrzebowali dodatkowego oprogramowania. A im więcej zainstalowanych aplikacji i im głębiej zagnieżdżą się one w systemie, tym wolniej działa komputer. Jedna z przyczyn takiego stanu rzeczy tkwi w Rejestrze, który po instalacjach kolejnych aplikacji staje się coraz większy i bardziej ociężały. Sprawa jest prosta: nieużywane programy i pliki – w tym crapware, czyli preinstalowane śmieci reklamowe – muszą zniknąć. Zwykle nie stanowi to problemu. Gorzej, jeśli aplikacja nie ma własnego dezinstalatora lub jej kod został niechlujnie napisany, co jest typowe dla wielu wersji beta.

Rozwiązanie:

Revo Uninstaller poradzi sobie z opornym oprogramowaniem, usuwając je z naszego peceta tak, że nie pozostanie tam żaden ślad. Aplikacja dostępna jest w wersji portable, czyli przenośnej. Jej najważniejsza cecha: nie musimy instalować programu – po prostu dwukrotnie klikamy na plik wykonywalny i już możemy zaczynać porządki. W ten sposób unikamy ingerencji w Rejestr systemowy, co ma ogromny wpływ na wydajność systemu. Programów niewymagających instalacji (czyli w wersji portable) jest znacznie więcej. Możemy pobrać m.in. w pełni funkcjonalny pakiet OpenOffice, który podczas tradycyjnej instalacji dodałby do Rejestru systemowego lub zmienił ponad 6000 wpisów. Dla porównania – instalując pakiet Microsoft Office, wprowadzamy aż 45 000 zmian w Rejestrze!

Nasza rada:

Na stronie www.portablefreeware.com są do pobrania setki bezpłatnych, przenośnych programów, które uruchomimy na przykład z pamięci USB praktycznie bez obciążania systemu. Wśród nich znajdziemy między innymi kieszonkową wersję popularnego programu do obróbki grafiki Gimp, której normalna instalacja wymaga wprowadzenia w Rejestrze ponad 2000 zmian.

Autostart: Upraszczamy procedurę uruchamiania

Wielu wygodnickich użytkowników ustawia swoje komputery w ten sposób, że przy starcie systemu uruchamiany jest jednocześnie komunikator, klient poczty i przeglądarka. Tych trzech programów gładko się pozbędziemy z Autostartu – wystarczy zaznaczyć interesującą nas aplikację w menu »Start | Programy | Autostart« i usnąć ją, korzystając z menu podręcznego.

Z czasem wiele innych programów niepostrzeżenie dopisuje się do listy automatycznego uruchamiania – typowym przykładem jest skaner antywirusowy, który zawsze działa od pierwszej minuty po włączeniu komputera. W tym przypadku nie powinniśmy niczego zmieniać.

Programy do obsługi multimediów, takie jak Quicktime Player firmy Apple czy Adobe Updater, możemy jednak łatwo uruchomić ręcznie – a więc pozbądźmy się ich z listy startowej! Problem polega na tym, że wiele aplikacji uruchamianych przy starcie systemu ukrywa swe istnienie w katalogu »Autostart«.

Rozwiązanie:

Narzędzie Autoruns z łatwością wyłączy niechciane sekwencje Autostartu. Program wyświetla w formie przejrzystej listy wszystkie aplikacje uruchamiane każdorazowo przy starcie systemu obok tych, które są rzeczywiście niezbędne. Za pomocą jednego kliknięcia dezaktywujemy te pozycje, które możemy uruchamiać sami.

Usługi: Precz z hamulcowymi!

Przy uruchamianiu komputera włączają się nie tylko programy, ale też różne usługi. Niektóre z nich są absolutnie niezbędne do prawidłowego działania Windows, inne zaś przeciwnie – nie dość, że są zupełnie nieprzydatne, to jeszcze spowalniają pracę peceta.

Rozwiązanie:

Pomocne okaże się w tym wypadku narzędzie systemowe dostępne po wybraniu menu »Start | Uruchom | msconfig«. W zakładce »Usługi« zaznaczamy pole »Ukryj wszystkie usługi firmy Microsoft« i wyłączamy wszystko, co wydaje nam się niepotrzebne. Nie trzeba się martwić, że coś zrobimy źle – wszystkie zmiany możemy cofnąć.

Jeśli chcemy manipulować przy usługach systemowych, czyli tych, które pochodzą od firmy Microsoft, musimy zachować ostrożność – wyłączenie kluczowych procesów może spowodować trwałe uszkodzenie systemu. Ponieważ nazwy usług często niewiele mówią, zajrzyjmy na stronę www.xp.net.pl/art/services_optimiz_pl.html, gdzie są one wyjaśnione.

Sterowniki: Złomu nie potrzeba

Z biegiem czasu na naszym komputerze uzbierała się spora kolekcja sterowników – od nowej drukarki przez aparat cyfrowy aż do starego skanera, do którego nie pasuje żaden ze znalezionych w Internecie programów. Instalujemy więc kolejne sterowniki, wciąż nie mogąc przenieść do komputera naszych zdjęć, a tymczasem nadmiar sterowników obniża wydajność systemu. W którymś momencie Windows tego nie wytrzyma, czego objawem będzie zawieszanie się systemu i pojawianie się niebieskich ekranów.

Rozwiązanie:

Zbędnych sterowników trzeba się pozbyć. Najpierw jednak za pomocą programu DriverMax wykonamy ich kopię bezpieczeństwa. Aby móc bezpłatnie korzystać z tego narzędzia, należy się zarejestrować. Zrobimy to, nie opuszczając programu.

Po zakończeniu archiwizacji wszystkich sterowników, korzystając z aplikacji systemowej, ręcznie usuniemy te niepotrzebne. Klikamy prawym przyciskiem myszy »Mój komputer« i z menu kontekstowego wybieramy »Właściwości | Zaawansowane | Zmienne środowiskowe«. Następnie wciskamy przycisk »Nowa« w sekcji »Zmienne systemowe« i w polu »Nazwa zmiennej« wpisujemy: »devmgr_show_nonpresent_devices«. Jako jej wartość wpisujemy »1« w polu poniżej.

Teraz uruchamiamy Menedżera urządzeń – »Mój komputer | Właściwości | Sprzęt | Menedżer urządzeń« – i w jego menu zaznaczamy opcję »Widok | Pokaż ukryte urządzenia«. Narzędzie wyświetli nieużywane sterowniki, oznaczając je jako zacieniowane.

Uwaga:

Nie należy usuwać wszystkich zacieniowanych sterowników, ponieważ w ten sposób może być wyświetlany np. driver kamery cyfrowej, która obecnie nie jest podłączona do komputera. Zawsze trzeba sprawdzić, czy faktycznie dany sterownik nie będzie nam już więcej potrzebny.

Dysk: Śmieci na wysypisko!

Dużą część pojemności dysku twardego zajmuje kolekcja muzyki i filmów. Ale jest też wiele pożeraczy miejsca, których bez żalu możemy się pozbyć. Komputer zaśmiecają pliki tymczasowe – nie tylko te pochodzące od przeglądarki, ale też np. pozostałości po digitalizacji zbioru płyt CD. Wraz z kurczeniem się wolnego miejsca na dysku system coraz bardziej kuleje, a niepotrzebne pliki czasem tak skutecznie się ukrywają, że zupełnie nie wiemy, gdzie ich szukać.

Rozwiązanie:

CCleaner usunie z dysku trudne do odnalezienia pliki i wymiecie śmieci z komputera. To narzędzie skanuje cały nośnik, często odzyskując kilka gigabajtów.

Uwaga:

Zawsze sprawdzajmy, co dokładnie CCleaner przeznaczył do usunięcia. Jeśli nie chcemy usuwać plików tymczasowych pochodzących od określonych programów, możemy odznaczyć odpowiednie pozycje w lewej kolumnie – wtedy narzędzie nie będzie w ogóle wyświetlało zasobów utworzonych przez te aplikacje.

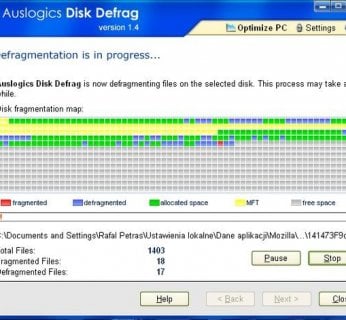

Po usunięciu z dysku balastu przychodzi kolej na skorzystanie z programu Disk Defrag, który defragmentuje nośnik, przedłużając jego żywotność i przyspieszając działanie systemu. Ten mały pomocnik wykonuje swoje zadanie znacznie lepiej niż defragmentator wbudowany w Windows.

Czcionki: Sztuka wyboru

Kiedy tworzymy gazetki biurowe, kartki urodzinowe czy nagłówki listów, w komputerze pojawia się nagle cała kolekcja nowych czcionek. Są one automatycznie dodawane do systemu podczas instalacji programów do edycji i łamania tekstów. A gdy chcemy być naprawdę oryginalni, pobieramy dodatkowe fonty z Internetu. W czym problem? Windows przy starcie ładuje do pamięci wszystkie czcionki – nawet jeśli rozmiar pojedynczego pliku to tylko kilka kilobajtów, razem tworzą one całkiem obszerny zbiór niepotrzebnie spowalniający uruchamianie komputera.

Uwaga:

Windows zawiera również czcionki systemowe, których nie należy usuwać. Ich listę znajdziemy na stronie www.microsoft.com/typography. Większość innych plików, które są w katalogu »C:WindowsFonts«, pochodzi z pakietu Office, oprogramowania do łamania tekstu lub aplikacji dołączonych do skanera. Można je usunąć, jeśli ich nie stosujemy. Bez dodatkowych narzędzi jest to jednak bardzo żmudne, gdyż musielibyśmy ręcznie usuwać plik po pliku, najlepiej uprzednio je sprawdzając.

Rozwiązanie:

Łatwiej jest posłużyć się aplikacją Linotype FontExplorer X. Narzędzie wyświetla zainstalowane czcionki, ma atrakcyjny interfejs graficzny, przypominający interfejs iTunes, i pozwala jednym kliknięciem usunąć niepożądane pliki z komputera. Rada: okno programu będzie czytelniejsze, jeśli zaznaczymy opcję »View | WYSIWYG font list«. Dzięki temu nazwy czcionek będą wyświetlane zgodnie z ich stylami graficznymi.

Wirusy: Nie daj szansy szkodnikom!

Do obejrzenia interesującego nas klipu potrzebujemy kodeka, którego nie mamy na komputerze. Bez zastanowienia klikamy odsyłacz na stronie z filmem i… zamiast wtyczki do przeglądarki pobieramy wirusa. Jeśli nasz skaner antywirusowy nie jest w takiej chwili włączony, a definicje wirusów aktualne, szkodnik da nam się we znaki.

Rozwiązanie:

Przede wszystkim zapobiegajmy dostaniu się szkodliwego oprogramowania do naszego komputera. W tym celu musimy zadbać o codziennie aktualizowany skaner antywirusowy, który uderzy na alarm, jeśli pobierzemy zainfekowany plik. Powinniśmy też podczas surfowania po Sieci unikać pewnych zachowań – nie otwierajmy załączników do nieoczekiwanych emaili i nie ściągajmy z Sieci nieznanych kodeków. Nie mając pewności, czy pobrany plik jest bezpieczny, załadujmy go na stronę www.virustotal.com/pl – zostanie on przebadany przez kilkanaście programów wyszukujących szkodniki. Jeśli choć jeden z nich wyświetli ostrzeżenie, usuńmy potencjalne zagrożenie.

Jeśli wirusowi uda się jednak zagnieździć w komputerze, może nam pomóc narzędzie Gmer. Znajduje ono rootkity zacierające po sobie ślady, skanuje wszystkie uruchomione procesy i tropi ukryte moduły, pliki i klucze Rejestru. Znalezionych intruzów czeka szybka egzekucja.

Bezpieczeństwo: Co za dużo, to niezdrowo

Motocykliści muszą w czasie jazdy nosić kask, ale gdyby zmusić do tego samego pieszych, wiązałoby się z tym więcej nerwów niż pożytku. Podobnie jest z przesadną ochroną komputera. Jeden skaner antywirusowy w zupełności wystarczy – dodatkowy niekoniecznie zwiększy bezpieczeństwo, za to na pewno spowolni działanie komputera, bo każdy plik będzie sprawdzany dwa razy. Jeszcze gorzej, jeśli zainstalujemy dwa firewalle – w większości wypadków będą sobie wzajemnie przeszkadzać, a może dojść nawet do tego, że nie będą przepuszczane żadne dane.

Rozwiązanie:

Pojedynczy skaner antywirusowy w zupełności wystarczy. Jeśli mamy zainstalowany jeszcze jeden, za pomocą programu Revo Uninstaller usuńmy go tak, by nie pozostał po nim żaden ślad.

Uwaga:

Aplikacje takie jak Spybot – Search & Destroy nie są skanerami antywirusowymi, ale narzędziami zwalczającymi oprogramowanie szpiegujące. Takie programy mogą bezproblemowo działać obok antywirusów. Wbudowany w Spybota moduł TeaTimer potrafi jednak nieźle hamować nasz komputer – jego zadaniem jest bowiem informowanie o każdej zmianie wprowadzanej w Rejestrze. Osoby, które przytłacza taka liczba ostrzeżeń, mogą dezaktywować tę funkcję, tym samym godząc się jednak na zmniejszenie bezpieczeństwa komputera.

Czasem nasz komputer jest zupełnie odcięty od Internetu – kabel jest rozłączony, a odbiornik WLAN nieaktywny. Wówczas możemy wyłączyć również program antywirusowy. W ten sposób unikniemy zacinania się obrazu podczas oglądania filmu, bo procesor nie będzie jednocześnie obciążony skanowaniem plików. Nie zapomnijmy tylko na nowo uruchomić oprogramowania ochronnego, gdy tylko znów podłączymy się do Sieci.

Oprogramowanie: Zaufanie dobre, ale kontrola lepsza

Wypalanie płyt, oglądanie telewizji, pisanie tekstów… Do prawie wszystkich tych zadań możemy wykorzystać darmowe aplikacje dostępne w Internecie. Niestety, nie każdy bezpłatny program jest bezpieczny – czasami są w nich ukryte reklamy. Szczególnie podstępne programy szpiegujące ukrywają się za fasadą skanerów antywirusowych lub – to już iście diabelska zagrywka – udają narzędzia do zwalczania szpiegów. Kiedy zainstalujemy taką aplikację, zaczną wyskakiwać okienka reklamowe albo wciąż będziemy przekierowywani na określone strony. Z raz zainfekowanego PC trudno pozbyć się takich pasożytów.

Rozwiązanie:

Przed pobraniem aplikacji zawsze sprawdźmy źródło i najlepiej ściągajmy programy tylko z wypróbowanych, dobrze znanych portali, np. download.chip.eu/pl. Zawsze też zadajmy sobie pytanie, czy naprawdę potrzebujemy danego programu.

Nieznane narzędzia dodatkowo sprawdzajmy, wpisując ich nazwę w wyszukiwarce Google w kombinacji z określeniami takimi jak: malware, spyware czy adware. Jeśli podejrzewamy, że na dysku już zagnieździł się elektroniczny szpieg, pomoże nam program Spybot – Search & Destroy albo HijackThis.

Podstępnie do naszego komputera dostają się dodatkowe paski narzędziowe do przeglądarek Firefox i Internet Explorer. Często są one dodawane do darmowych aplikacji. Zazwyczaj – choć mamy taką możliwość – zapominamy o odznaczeniu opcji zainstalowania ich razem z głównym narzędziem. Nie można usunąć ich przez »Panel sterowania | Dodaj lub usuń programy«, ponieważ rozszerzania nie pojawiają się na tej liście. Wielu niechcianych dodatków pozbędziemy się jednak, korzystając z narzędzia Revo Uninstaller.

Tuning: Zabezpieczmy system

Istnieje wiele praktycznych narzędzi, dzięki którym nasz PC będzie działał na najwyższych obrotach – wśród nich programy porządkujące system, czyszczące Rejestr, usuwające niepotrzebne sterowniki i nieużywane skróty. Dopóki taka aplikacja działa bez zarzutu, jest bardzo przydatna i oszczędza użytkownikowi wiele trudu. Jeśli jednak w jej funkcjonowaniu pojawią się nieprawidłowości, konsekwencje mogą być opłakane.

Rozwiązanie:

Zanim zabierzemy się za tuning naszej maszyny, zadbajmy o bezpieczeństwo danych. Powinniśmy wykonać ich kopię zapasową, a najlepiej utworzyć kompletny obraz systemu. W tym celu posłużmy się narzędziem DriveImageXML, które wykorzystując systemową funkcję VSS (Volume Shadow Services), zabezpieczy cały dysk, nie przeszkadzając nam w pracy na komputerze. Dzięki temu, jeśli w trakcie dokonywania zmian w systemie coś się nie uda, będziemy mogli przywrócić stan pierwotny.

Wirtualizacja: Instalacja bez działań ubocznych

Co prawda, MokaFive nie zawiera kofeiny, ale i tak rozrusza nasz komputer. Narzędzie bazuje na programie VMware, jednak jest o wiele łatwiejsze w konfiguracji. Wykorzystanie maszyny wirtualnej ma wielką zaletę – możemy na niej zainstalować rzadko używane programy, które wprowadzają wiele zmian w systemie operacyjnym. Dzięki temu nie zaśmiecimy normalnie wykorzystywanej konfiguracji. Na początek potrzebujemy jedynie aplikacji MokaFive Creator. Dzięki niej utworzymy tzw. LivePC, do którego oprogramowanie pobierzemy ze strony www.mokafive.com, Znajdziemy tam między innymi gotowe pakiety zawierające przydatne oprogramowanie. Za pomocą aplikacji MokaFive Creator możemy stworzyć wirtualny komputer działający pod kontrolą systemu Windows XP, na którym uruchomimy nasze ulubione programy. W tym celu klikamy »Add New LivePC | Make your own LivePC«, wybieramy system operacyjny Windows XP i wkładamy do napędu jego dysk instalacyjny. Po chwili mamy do dyspozycji drugi, w pełni funkcjonalny wirtualny komputer. Jest to rozwiązanie szczególnie praktyczne dla osób, które przesiadły się już na Windows Vista, a w szufladzie ciągle mają jeszcze kopię systemu Windows XP. Używając MokaFive, można korzystać z obu systemów równocześnie, i to bez konieczności restartowania komputera.